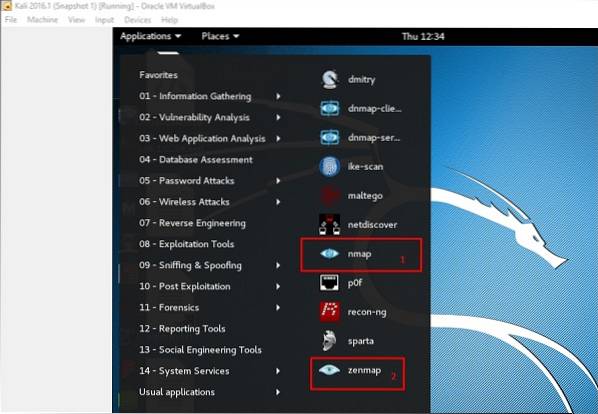

- Narzędzie Nmap. Nmap to skaner sieciowy typu open source, który służy do rozpoznawania / skanowania sieci. ...

- ZenMAP. Jest to kolejne przydatne narzędzie do skanowania fazy etycznego hakowania w Kali Linux. ...

- wyszukiwanie whois. whois jest bazą danych wszystkich zarejestrowanych domen w Internecie. ...

- SPARTA. ...

- nslookup.

- Czym są narzędzia do zbierania informacji w Kali Linux?

- Jakie jest najlepsze narzędzie do zbierania informacji?

- Jakie są narzędzia do zbierania informacji?

- Czy hakerzy używają Kali Linux?

- Czy Kali Linux to system operacyjny?

- Czy Kali Linux jest bezpieczny?

- Czym są narzędzia Osint?

- Które narzędzia Kali używają nmap?

- Czy Nmap to Osint?

- Jakie jest sześć typowych metod zbierania informacji?

- Która umiejętność jest najważniejsza przy zbieraniu informacji?

- Jakie są narzędzia do gromadzenia danych w MIS?

Czym są narzędzia do zbierania informacji w Kali Linux?

NMAP i ZenMAP to przydatne narzędzia do skanowania fazy etycznego hakowania w Kali Linux. NMAP i ZenMAP to praktycznie to samo narzędzie, jednak NMAP używa wiersza poleceń, podczas gdy ZenMAP ma GUI. NMAP to darmowe narzędzie do wykrywania sieci i audytu bezpieczeństwa.

Jakie jest najlepsze narzędzie do zbierania informacji?

10 najlepszych zaawansowanych narzędzi do gromadzenia informacji

- Nmap - Network Mapper. Nmap, Network mapper, to bezpłatne narzędzie typu open source do skanowania luk w zabezpieczeniach i wykrywania sieci. ...

- Th3inspector. ...

- czerwony orzeł. ...

- szop pracz. ...

- BadKarma - Advance Network Reconnaissance Toolkit. ...

- Mapa piaskowa.

Jakie są narzędzia do zbierania informacji?

Istnieje wiele różnych metod zbierania informacji, z których ludzie korzystali, a oto kilka z nich:

- Kwestionariusze, ankiety i listy kontrolne. ...

- Wywiady osobiste. ...

- Przegląd dokumentacji. ...

- Obserwacja. ...

- Grupa fokusowa. ...

- Studium przypadku.

Czy hakerzy używają Kali Linux?

Tak, wielu hakerów używa Kali Linux, ale jest to nie tylko system operacyjny używany przez hakerów. ... Kali Linux jest używany przez hakerów, ponieważ jest darmowym systemem operacyjnym i ma ponad 600 narzędzi do testowania penetracji i analizy bezpieczeństwa. Kali podąża za modelem open source, a cały kod jest dostępny w Git i można go modyfikować.

Czy Kali Linux to system operacyjny?

Kali Linux to dystrybucja Linuksa oparta na Debianie. Jest to skrupulatnie wykonany system operacyjny, który jest przeznaczony specjalnie dla analityków sieciowych & testerzy penetracji. Obecność mnóstwa narzędzi, które są fabrycznie zainstalowane z Kali, przekształca go w szwajcarski nóż etycznego hakera.

Czy Kali Linux jest bezpieczny?

Odpowiedź brzmi: tak, Kali linux to zaburzenie bezpieczeństwa systemu Linux, używane przez specjalistów ds. Bezpieczeństwa do testowania pentestów, podobnie jak każdy inny system operacyjny, taki jak Windows, Mac OS, jest bezpieczny w użyciu .

Czym są narzędzia Osint?

Zasadniczo narzędzia OSINT są używane w fazie rekonesansu, aby zebrać jak najwięcej informacji o celu. Te narzędzia analityczne typu open source wykorzystują funkcje sztucznej inteligencji do wydobywania danych z Internetu o wszystkich możliwych dopasowaniach do pożądanego celu.

Które narzędzia Kali używają nmap?

Większość nowoczesnych dystrybucji Kali zawiera teraz w pełni funkcjonalny pakiet Nmap, który zawiera zaawansowany interfejs użytkownika i przeglądarkę wyników (Zenmap), elastyczne narzędzie do przesyłania danych, przekierowywania i debugowania (Ncat), narzędzie do porównywania wyników skanowania (Ndiff) oraz narzędzie do generowania pakietów i analizy odpowiedzi (Nping).

Czy Nmap to Osint?

OSINT: Nmap. NIE przeprowadzaj skanowania sieci w sieciach bez uprzedniej autoryzacji. Ten wpis na blogu ma na celu zapewnienie podstawowej wiedzy na temat działania Nmapa i koncepcji, które należy wziąć pod uwagę podczas skanowania sieci.

Jakie jest sześć typowych metod zbierania informacji?

Oto sześć najlepszych metod gromadzenia danych:

- Wywiady.

- Kwestionariusze i ankiety.

- Obserwacje.

- Dokumenty i zapisy.

- Grupa badawcza.

- Historie mówione.

Która umiejętność jest najważniejsza przy zbieraniu informacji?

Oryginalna odpowiedź: Która umiejętność jest najważniejsza przy zbieraniu informacji? Podstawowe umiejętności to czytanie, słuchanie, umiejętność łączenia fragmentów w znaczący sposób (budowanie wzorców).

Jakie są narzędzia do gromadzenia danych w MIS?

Narzędzia do gromadzenia danych

- Trendy i raporty: przegląd.

- Obserwacja: przegląd.

- Obserwacja: kwestie do rozważenia.

- Wywiady: przegląd.

- Wywiady: kwestie do rozważenia.

- Wywiady ze zdjęciami / Pamiętnik ze zdjęciami: przegląd.

- Wywiady ze zdjęciami: kwestie do rozważenia.

- Grupy fokusowe: przegląd.

Linuxteaching

Linuxteaching