System operacyjny Kodachi jest bardzo przyjazny w porównaniu z konkurencyjnymi systemami operacyjnymi i nie wymaga wcześniejszej wiedzy, aby go używać. Nie musisz być ekspertem IT, aby korzystać z Kodachi, oprogramowanie, zapory ogniowe, sieci VPN i TOR są wstępnie skonfigurowane i umieszczone w folderach, aby ułatwić korzystanie z nich.

- Czy kodachi Linux jest bezpieczny?

- Na czym jest oparty system operacyjny Kodachi?

- Co to jest kodachi?

- Czy ogony są identyfikowalne?

- Czy system operacyjny Qubes jest naprawdę bezpieczny?

- Czy Linux jest bezpieczniejszy niż Mac?

- Jak używać kodachi?

- Jakie jest domyślne hasło dla kodachi Linux?

- Do czego służy kodachi?

- Czy policja może śledzić ogony?

- Czy system Tails można zhakować?

- Czy ogony są bezpieczniejsze niż VPN?

Czy kodachi Linux jest bezpieczny?

Kodachi to jedna z najbezpieczniejszych dystrybucji Linuksa dostępnych do użytku osobistego, oferująca użytkownikom anonimowy, anty-kryminalistyczny i bezpieczny system. Aby zapewnić jeszcze większe bezpieczeństwo, Linux Kodachi filtruje cały ruch sieciowy przez VPN lub Virtual Proxy Network i sieć Tor, aby ukryć Twoją lokalizację.

Na czym jest oparty system operacyjny Kodachi?

System operacyjny Linux Kodachi jest oparty na Ubuntu 18.04. 5 LTS zapewni Ci bezpieczny, anty kryminalistyczny i anonimowy system operacyjny, biorąc pod uwagę wszystkie funkcje, które osoba troszcząca się o prywatność musiałaby mieć, aby być bezpiecznym.

Co to jest kodachi?

Kodachi (小 太 刀, こ だ ち), dosłownie tłumaczone na „małe lub krótkie tachi (miecz)”, jest jednym z tradycyjnie wykonanych japońskich mieczy (nihontō) używanych przez samurajską klasę feudalnej Japonii. ... Kodachi są montowane w stylu tachi, ale o długości mniejszej niż 60 cm.

Czy ogony są identyfikowalne?

Tails to oparta na Debianie dystrybucja Linuksa zaprojektowana w celu zapewnienia prywatności i anonimowości. Wszystkie połączenia wychodzące są kierowane przez sieć Tor, a wszystkie połączenia nieanonimowe są blokowane. System jest zaprojektowany do uruchamiania z Live CD lub Live USB i nie pozostawia żadnych śladów na komputerze, na którym był używany.

Czy system operacyjny Qubes jest naprawdę bezpieczny?

Qubes jest domyślnie szyfrowane, umożliwia pełne tunelowanie Tor OS, podzielone na segmenty obliczanie maszyn wirtualnych (bezpieczne odgrodzenie każdego punktu podatności (sieć, system plików itp.) od użytkownika & siebie nawzajem) i wiele więcej.

Czy Linux jest bezpieczniejszy niż Mac?

Wielu ekspertów stwierdziło, że Linux jest znacznie bezpieczniejszy w użyciu niż Windows czy MacOS ze względu na jego niskie wykorzystanie w porównaniu z konkurentami. Ponadto Linux nie zapewnia użytkownikom domyślnie dostępu administratora, ograniczając szkody, które użytkownicy mogą wyrządzić, klikając linki.

Jak używać kodachi?

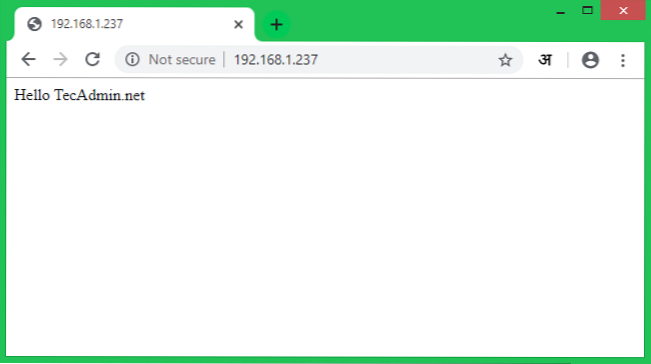

Kodachi jest bardzo łatwy w użyciu, wszystko, co musisz zrobić, to uruchomić go na komputerze za pomocą dysku USB, a następnie powinieneś mieć w pełni działający system operacyjny z ustanowionym połączeniem VPN + ustanowione połączenie Tor + uruchomiona usługa DNScrypt. Nie jest wymagana żadna konfiguracja ani znajomość Linuksa z Twojej strony, wszystko zostało dla Ciebie zautomatyzowane.

Jakie jest domyślne hasło dla kodachi Linux?

Aby zalogować się jako zwykły użytkownik: Nazwa użytkownika: Hasło Kodachi: r @@ t00 Jeśli potrzebujesz użyć polecenia Sudo lub su jako hasła roota, jest takie samo: r @@ t00 Kodachi zawiera wiele wstępnie zainstalowanych narzędzi, takich jak Stealth Browser, Jądro: 4.18.

Do czego służy kodachi?

Podczas feudalnej Japonii od wojowników samurajów prawo wymagało noszenia dwóch mieczy podczas pełnienia obowiązków służbowych: długich mieczy głównych i krótszych mieczy drugorzędnych. Ze względu na swoją krótką długość wakizashi było noszone i używane jako drugi miecz przez wojowników samurajów. Z drugiej strony kodachi służyło jako główny miecz.

Czy policja może śledzić ogony?

tak i nie. Mogą przeprowadzić analizę sądową twojego komputera, aby określić, gdzie poszedłeś na Tor. Jeśli używasz Tails, nie stanowi to problemu. ... W przeciwnym razie, gdy łączysz się z Torem, nawet Twój dostawca usług internetowych ani policja nie mogą określić, jakie strony internetowe odwiedzasz, chyba że policja sama jest właścicielem tych witryn i używa exploitów.

Czy system Tails można zhakować?

Ogony mogą zostać naruszone, jeśli zostaną zainstalowane lub podłączone do niezaufanych systemów. Podczas uruchamiania komputera na Tails nie może zostać zainfekowany przez wirusa w Twoim zwykłym systemie operacyjnym, ale: Tails powinien być zainstalowany z zaufanego systemu. ... Używaj tylko pamięci USB Tails, aby uruchomić Tails.

Czy ogony są bezpieczniejsze niż VPN?

Tails używa w większości Tora. Jeśli pytasz, czy jest to bezpieczniejsze niż zwykłe używanie przeglądarki Tor, to tak, w większości przypadków Tails jest bezpieczniejszy. Jeśli nie masz odpowiedniego systemu operacyjnego z odpowiednią wiedzą, aby wszystko poprawnie skonfigurować, Tails jest najbezpieczniejszą opcją.

Linuxteaching

Linuxteaching